Criminosos cibernéticos estão explorando ativamente uma falha crítica de segurança recentemente divulgada no plug-in WooCommerce Payments WordPress como parte de uma campanha massiva direcionada.

A falha, rastreada como CVE-2023-28121 (pontuação CVSS: 9,8), é um caso de desvio de autenticação que permite que invasores não autenticados representem usuários arbitrários e executem algumas ações como o usuário representado, incluindo um administrador, levando potencialmente ao controle do site.

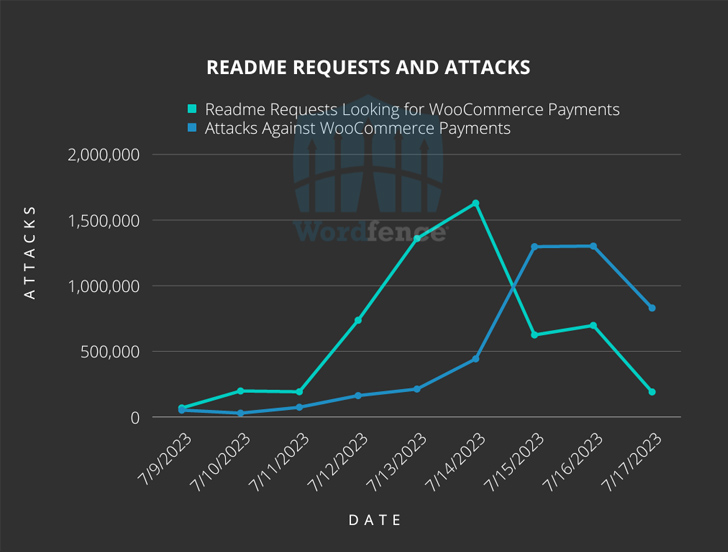

"Ataques em larga escala contra a vulnerabilidade, designada CVE-2023-28121, começaram na quinta-feira, 14 de julho de 2023 e continuaram no fim de semana, chegando a 1,3 milhão de ataques contra 157.000 sites no sábado, 16 de julho de 2023", pesquisador de segurança da Wordfence Ram Gall disse em um post de segunda-feira.

As versões 4.8.0 a 5.6.1 do WooCommerce Payments são vulneráveis. O plug-in está instalado em mais de 600.000 sites. Os patches para o bug foram lançados pelo WooCommerce em março de 2023, com o WordPress emitindo atualizações automáticas para sites usando versões afetadas do software.

Um denominador comum observado nos ataques envolve o uso do cabeçalho de solicitação HTTP "X-Wcpay-Platform-Checkout-User: 1" que faz com que sites suscetíveis tratem quaisquer cargas adicionais como provenientes de um usuário administrativo.

Wordfence disse que a brecha acima mencionada está sendo armada para implantar o plug-in WP Console, que pode ser usado por um administrador para executar código malicioso e instalar um uploader de arquivo para configurar a persistência e backdoor do site comprometido.

Falhas do Adobe ColdFusion exploradas na natureza#A divulgação ocorre quando a Rapid7 relatou que observou a exploração ativa de falhas do Adobe ColdFusion em vários ambientes de clientes a partir de 13 de julho de 2023, para implantar web shells em endpoints infectados.

“Atores de ameaças parecem estar explorando o CVE-2023-29298 em conjunto com uma vulnerabilidade secundária”, disse Caitlin Condon, pesquisadora de segurança do Rapid7. A falha adicional parece ser CVE-2023-38203 (pontuação CVSS: 9,8), uma falha de desserialização que foi corrigida em uma atualização fora de banda lançada em 14 de julho.

CVE-2023-29298 (pontuação CVSS: 7,5) refere-se a uma vulnerabilidade de desvio de controle de acesso que afeta o ColdFusion 2023, ColdFusion 2021 Update 6 e abaixo e ColdFusion 2018 Update 16 e abaixo.

“A vulnerabilidade permite que um invasor acesse os endpoints de administração inserindo um caractere de barra adicional inesperado no URL solicitado”, divulgou Rapid7 na semana passada.

Rapid7, no entanto, alertou que a correção para CVE-2023-29298 está incompleta e que poderia ser modificada trivialmente para contornar os patches lançados pela Adobe.

Recomenda-se que os usuários atualizem para a versão mais recente do Adobe ColdFusion para proteger contra possíveis ameaças, pois as correções implementadas para resolver o CVE-2023-38203 quebram a cadeia de exploração.

Fonte : thehackernews.com